Cet article fait partie du didacticiel Maltego OSINT, où vous apprendrez à identifier le compte déjà piraté et son mot de passe à l’aide des outils open-source.

Pendant le piratage, la toute première phase de l’attaque d’une cible consiste à effectuer une reconnaissance, ce qui signifie recueillir des informations sur la cible jusqu’à ce qu’une vulnérabilité ou une lacune particulière se manifeste.

Il existe plusieurs façons de collecter des informations, mais la plus connue, privilégiée par les pirates, consiste à utiliser Open Source Intelligence ou OSINT.

Qu’est-ce que l’Open Source Intelligence?

OSINT permet à l’utilisateur d’extraire des informations des canaux publics. OSINT comprend toute information obtenue de sources libres et ouvertes sur un individu ou une organisation.

La technique permet de rechercher les erreurs humaines, les individus qui ne semblent pas suivre leur politique de sécurité et qui mettent en danger les ressources de leur organisation.

Il existe de nombreux outils OSINT disponibles pour la collecte d’informations, mais pour pouvoir résoudre des questions plus complexes telles que la personne la plus susceptible d’être impliquée dans une violation de données, Maltego est le meilleur choix!

Maltego pour l’Open Source Intelligence

Maltego est un logiciel Open Source Intelligence and forensics développé par Paterva. Il est fourni avec Kali Linux, mais vous pouvez l’installer sur n’importe quel système d’exploitation.

Cet outil est utilisé pour résoudre des questions plus complexes en prenant une seule information, puis en découvrant des liens vers plus de parties de données qui s’y rapportent. Enfin, il donne une vue d’ensemble complète en termes de graphiques pour visualiser la sortie.

Il a plusieurs fonctionnalités qui seraient des transformations, qui extraient les informations associées via des extractions API, puis comparent les données collectées qui ont tendance à donner des informations significatives.

Cela dit, dans notre cas, nous voulons identifier si des employés ont violé leur politique de sécurité et entré leur adresse e-mail professionnelle sur un site Web tiers. De plus, nous voulons savoir s’il y a une violation des informations d’identification quels sont les mots de passe réels qu’une cible a perdus.

Ai-je été transformé Pwned?

Maltego est venu avec une variété de transformations qui permettront de suivre les noms d’écran, les adresses e-mail, les alias et autres éléments de liens d’information vers une organisation; certains sont payés tandis que d’autres sont disponibles gratuitement.

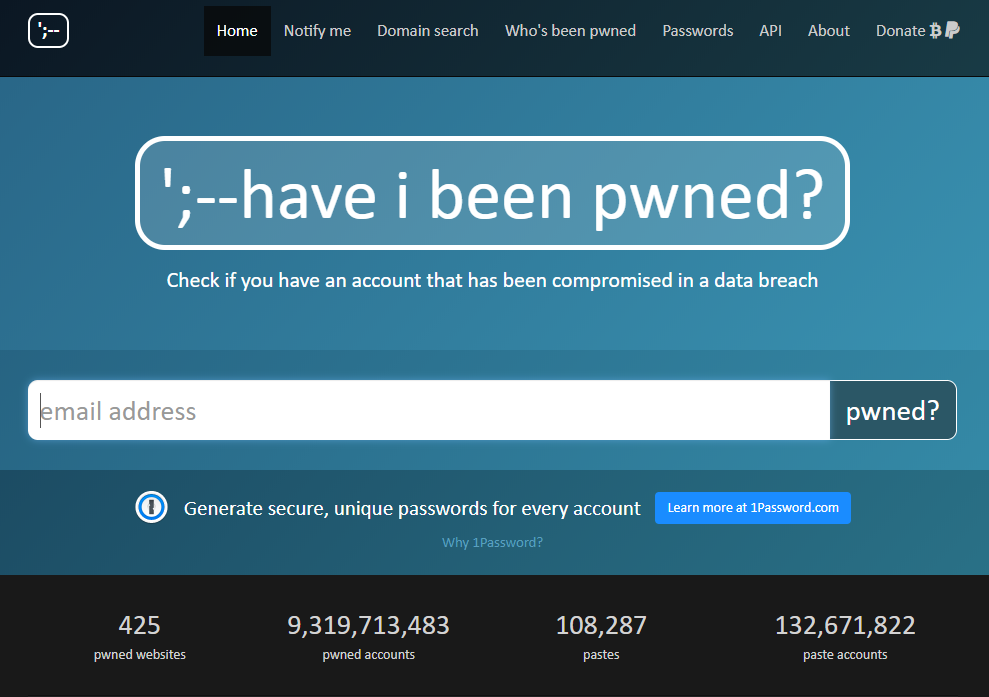

Nous utiliserons une transformation gratuite « Have I Been Pwned » qui est relativement plus simple et plus facile. Cette transformation prend une adresse e-mail et une requête à partir d’une base de données qui contient toutes les données liées aux comptes compromis, adresses e-mail, mots de passe, emplacements et autres informations personnelles. Cette base de données est maintenue par des professionnels de la sécurité pour permettre aux utilisateurs d’être reconnus si une adresse e-mail particulière a été compromise à l’insu d’un utilisateur.

Dans une version Web de Have I Been Pwned, nous ne pouvons vérifier qu’un seul e-mail à la fois, mais dans Maltego en tant que transformateur, plusieurs e-mails peuvent être vérifiés en un seul clic!

Identifier les adresses électroniques vulnérables à l’aide de Maltego

Vous pouvez utiliser Maltego sur n’importe quel système d’exploitation; nous utilisons cet outil sur Kali Linux. Il est livré pré-installé sur Kali, donc pas besoin d’entrer dans les étapes d’installation; il suffit de l’ouvrir depuis le terminal de Kali.

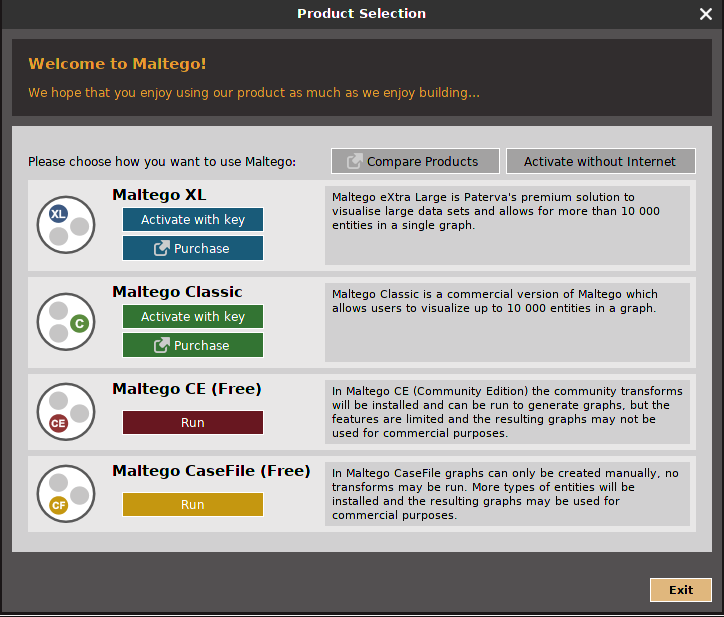

Il vous demandera quelle version vous souhaitez utiliser. Nous utiliserons une version communautaire car elle est gratuite, mais nous devons tout de même créer un compte sur Paterva.

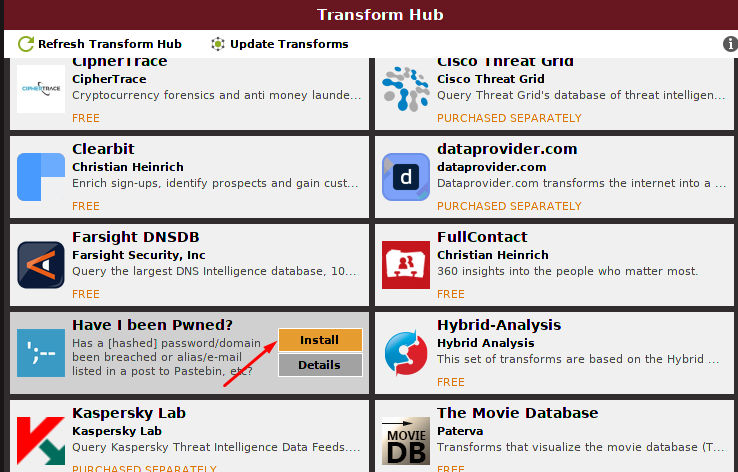

Une fois que vous avez créé un compte et vous êtes connecté, vous obtiendrez la page principale du hub de transformation. Ici, vous pouvez voir qu’il existe différentes transformations disponibles dans lesquelles certaines sont gratuites tandis que d’autres sont payantes.

Heureusement, la transformation Have I Been Pwned est gratuite dans Maltego, il vous suffit donc de l’installer.

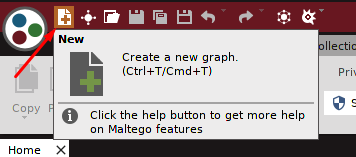

Maintenant, après avoir installé la transformation, vous devez mener votre enquête en créant un nouveau graphique. Vous pouvez le créer en cliquant sur l’icône du document dans le coin supérieur gauche.

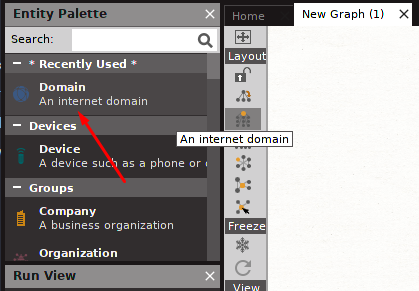

Après avoir créé le document, vous trouverez «Palette d’entités» dans le coin gauche, d’où vous pouvez ajouter différentes entités (domaines, appareils, groupes, sociétés, etc.) dans votre canevas. Faites simplement glisser et déposez l’élément que vous souhaitez étudier.

Nous allons commencer par ajouter un seul point, c’est-à-dire un domaine.

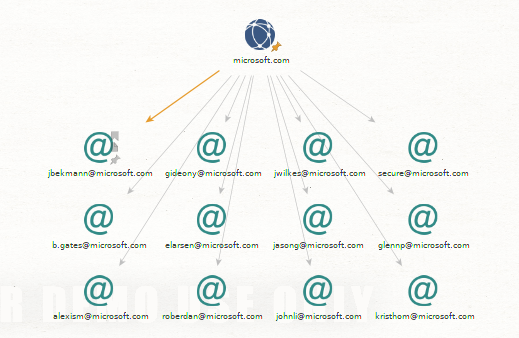

Vous devez spécifier le domaine que vous souhaitez cibler. Dans notre cas , le domaine cible est microsoft.com.

Vous devez spécifier le domaine que vous souhaitez cibler. Dans notre cas , le domaine cible est microsoft.com.

Obtenir des adresses e-mail

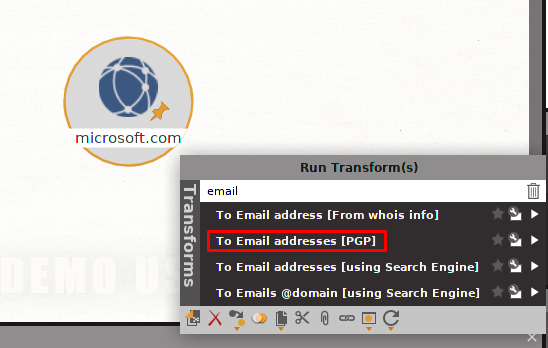

Faites un clic droit sur le domaine et tapez email, vous verrez plusieurs options payantes et gratuites. Nous en utiliserons une gratuite, à savoir « Adresses e-mail dans les serveurs de clés PGP ».

Et nous avons obtenu un tas d’adresses e-mail.

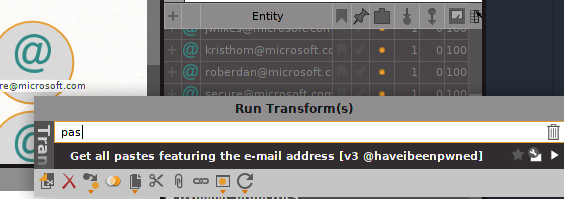

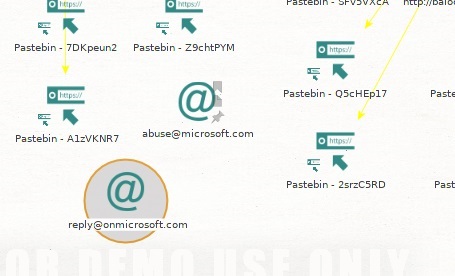

Nous pouvons obtenir plus d’adresses e-mail à partir de pastebin, une application Web populaire pour stocker et partager du texte.

Sélectionnez toutes les adresses e-mail et cliquez dessus avec le bouton droit de la souris, saisissez coller où vous verrez une option « Obtenir toutes les pâtes contenant l’adresse e-mail », sélectionnez cette option.

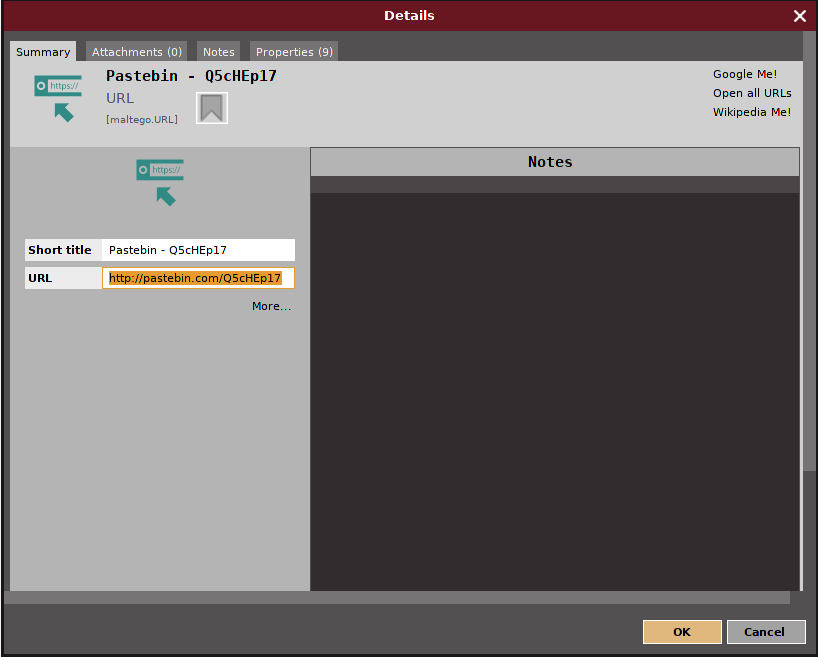

Vous verrez un tas d’entités dans vos noms de graphiques sous la forme « Pastebin ». Cliquez sur l’un de ces Pastebin pour obtenir une URL.

Vous verrez un tas d’entités dans vos noms de graphiques sous la forme « Pastebin ». Cliquez sur l’un de ces Pastebin pour obtenir une URL.

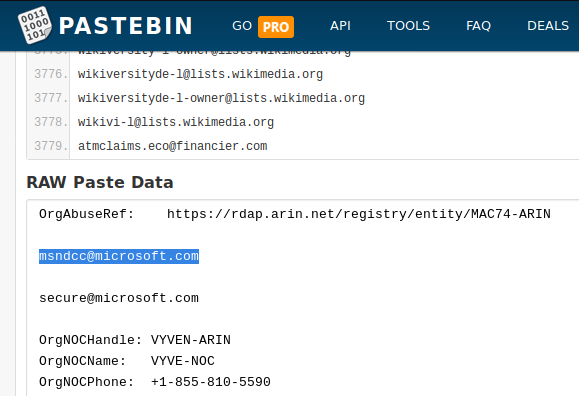

En parcourant l’URL, vous serez redirigé vers une page Pastebin où vous pourrez trouver les adresses e-mail du domaine souhaité, il suffit de le rechercher.

Nous avons localisé une adresse e-mail de microsoft.com, copiez-la à partir d’ici et collez-la sur le graphique Maltego.

Vous pouvez également utiliser The Harvester, un outil pour collecter des comptes de messagerie, des noms de sous-domaines, des hôtes virtuels, des ports / bannières ouverts et des noms d’employés provenant de différentes sources publiques (moteurs de recherche, serveurs de clés PGP).

Vous pouvez également utiliser The Harvester, un outil pour collecter des comptes de messagerie, des noms de sous-domaines, des hôtes virtuels, des ports / bannières ouverts et des noms d’employés provenant de différentes sources publiques (moteurs de recherche, serveurs de clés PGP).

De cette façon, vous pouvez collecter autant d’adresses e-mail que possible et obtenir le jeu de données souhaité à cibler.

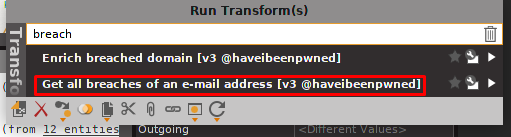

Recherche des comptes violés

Après avoir obtenu le jeu de données maintenant, vous pourrez rechercher les adresses e-mail violées. Sélectionnez toutes les adresses dans la liste des entités et cliquez dessus avec le bouton droit de la souris, tapez « violation » où vous obtiendrez une option « Obtenir toutes les violations d’une adresse e-mail », sélectionnez cette option.

Il faudra un certain temps pour exécuter la transformation. Nous verrons que cette transformation se termine, différents résultats apparaissent.

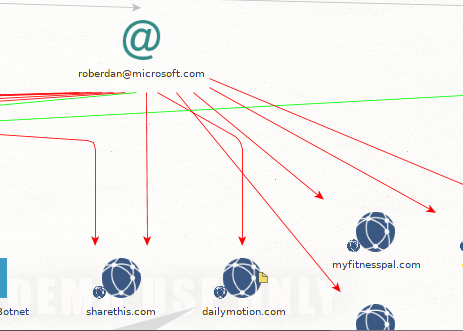

[email protected] a été violé dans une violation de la base de données Dailymotion ainsi que des violations de la base de données sharethis.com, myfitnesspal.com.

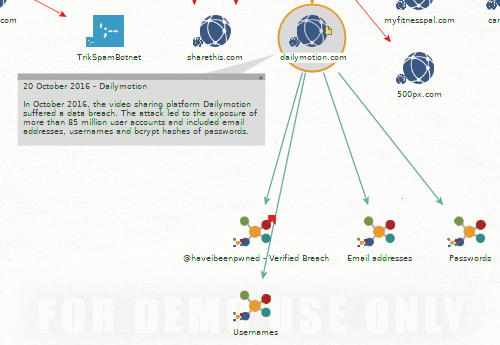

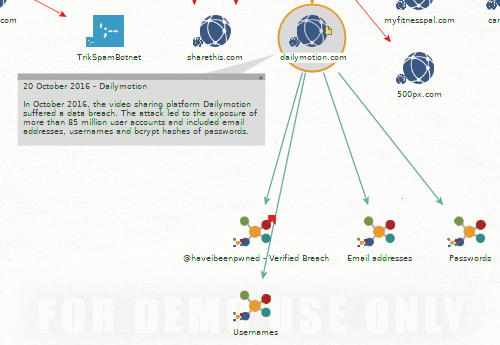

Cliquez avec le bouton droit sur l’une des violations que vous souhaitez examiner, c’est-à-dire dailymotion.com.

Tapez «violation» et sélectionnez une option «Enrichir le domaine violé».

Cela montre que l’utilisateur s’est inscrit avec son compte d’entreprise sur Dailymotion et perd donc son adresse e-mail, ses mots de passe et ses noms d’utilisateur, comme indiqué ci-dessous.

En outre, il comprend une brève description de ce qui s’est produit avec la violation de la base de données.

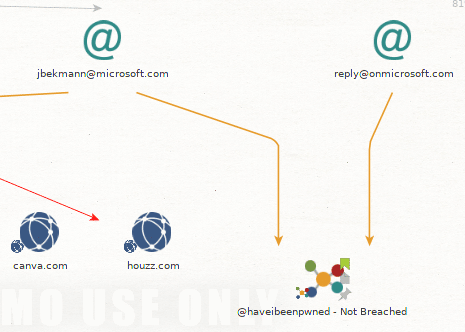

De plus, nous pouvons voir les adresses e-mail qui n’ont pas été violées.

Découvrir les mots de passe réels

Découvrir les mots de passe réels

Cette transformation montre que quelles données ont été perdues par des individus. Extraire les informations d’identification réelles peut être rare, mais il peut être possible que nous trouvions des mots de passe violés s’ils sont présents dans les vidages Pastebin sous forme de texte brut.

Une fois que vous avez ciblé l’e-mail, il est beaucoup plus facile de trouver les vidages Pastebin liés à cet e-mail avec l’aide de Maltego.

De plus, vous pouvez même cracker les mots de passe hachés avec le forçage brutal, et si vous crackez ce mot de passe dans un texte en clair avec succès, vous pouvez même l’utiliser sur d’autres plateformes si la personne a utilisé le même mot de passe.

En outre, vous pouvez deviner à partir d’un ancien mot de passe comment le propriétaire du compte a construit ses nouveaux mots de passe.

Conclusion

Toutes ces informations extraites d’un seul outil de reconnaissance, vous obtenez une information, c’est-à-dire un ensemble de données des adresses e-mail de l’employé, public à tout le monde, et avec ces informations, vous pouvez enquêter sur quand et sur quoi exactement les données ont violé adresses e-mail officielles.

Comment identifier les adresses e-mail piratées de l’entreprise à l’aide de Maltego et HaveIbeenPawned

[ad_1]

Cet article fait partie du didacticiel Maltego OSINT, où vous apprendrez à identifier le compte déjà piraté et son mot de passe à l’aide des outils open-source.

Pendant le piratage, la toute première phase de l’attaque d’une cible consiste à effectuer une reconnaissance, ce qui signifie recueillir des informations sur la cible jusqu’à ce qu’une vulnérabilité ou une lacune particulière se manifeste.

Il existe plusieurs façons de collecter des informations, mais la plus connue, privilégiée par les pirates, consiste à utiliser Open Source Intelligence ou OSINT.

Qu’est-ce que l’Open Source Intelligence?

OSINT permet à l’utilisateur d’extraire des informations des canaux publics. OSINT comprend toute information obtenue de sources libres et ouvertes sur un individu ou une organisation.

La technique permet de rechercher les erreurs humaines, les individus qui ne semblent pas suivre leur politique de sécurité et qui mettent en danger les ressources de leur organisation.

Il existe de nombreux outils OSINT disponibles pour la collecte d’informations, mais pour pouvoir résoudre des questions plus complexes telles que la personne la plus susceptible d’être impliquée dans une violation de données, Maltego est le meilleur choix!

Maltego pour l’Open Source Intelligence

Maltego est un logiciel Open Source Intelligence and forensics développé par Paterva. Il est fourni avec Kali Linux, mais vous pouvez l’installer sur n’importe quel système d’exploitation.

Cet outil est utilisé pour résoudre des questions plus complexes en prenant une seule information, puis en découvrant des liens vers plus de parties de données qui s’y rapportent. Enfin, il donne une vue d’ensemble complète en termes de graphiques pour visualiser la sortie.

Il a plusieurs fonctionnalités qui seraient des transformations, qui extraient les informations associées via des extractions API, puis comparent les données collectées qui ont tendance à donner des informations significatives.

Cela dit, dans notre cas, nous voulons identifier si des employés ont violé leur politique de sécurité et entré leur adresse e-mail professionnelle sur un site Web tiers. De plus, nous voulons savoir s’il y a une violation des informations d’identification quels sont les mots de passe réels qu’une cible a perdus.

Ai-je été transformé Pwned?

Maltego est venu avec une variété de transformations qui permettront de suivre les noms d’écran, les adresses e-mail, les alias et autres éléments de liens d’information vers une organisation; certains sont payés tandis que d’autres sont disponibles gratuitement.

Nous utiliserons une transformation gratuite « Have I Been Pwned » qui est relativement plus simple et plus facile. Cette transformation prend une adresse e-mail et une requête à partir d’une base de données qui contient toutes les données liées aux comptes compromis, adresses e-mail, mots de passe, emplacements et autres informations personnelles. Cette base de données est maintenue par des professionnels de la sécurité pour permettre aux utilisateurs d’être reconnus si une adresse e-mail particulière a été compromise à l’insu d’un utilisateur.

Dans une version Web de Have I Been Pwned, nous ne pouvons vérifier qu’un seul e-mail à la fois, mais dans Maltego en tant que transformateur, plusieurs e-mails peuvent être vérifiés en un seul clic!

Identifier les adresses électroniques vulnérables à l’aide de Maltego

Vous pouvez utiliser Maltego sur n’importe quel système d’exploitation; nous utilisons cet outil sur Kali Linux. Il est livré pré-installé sur Kali, donc pas besoin d’entrer dans les étapes d’installation; il suffit de l’ouvrir depuis le terminal de Kali.

Il vous demandera quelle version vous souhaitez utiliser. Nous utiliserons une version communautaire car elle est gratuite, mais nous devons tout de même créer un compte sur Paterva.

Une fois que vous avez créé un compte et vous êtes connecté, vous obtiendrez la page principale du hub de transformation. Ici, vous pouvez voir qu’il existe différentes transformations disponibles dans lesquelles certaines sont gratuites tandis que d’autres sont payantes.

Heureusement, la transformation Have I Been Pwned est gratuite dans Maltego, il vous suffit donc de l’installer.

Maintenant, après avoir installé la transformation, vous devez mener votre enquête en créant un nouveau graphique. Vous pouvez le créer en cliquant sur l’icône du document dans le coin supérieur gauche.

Après avoir créé le document, vous trouverez «Palette d’entités» dans le coin gauche, d’où vous pouvez ajouter différentes entités (domaines, appareils, groupes, sociétés, etc.) dans votre canevas. Faites simplement glisser et déposez l’élément que vous souhaitez étudier.

Nous allons commencer par ajouter un seul point, c’est-à-dire un domaine.

Obtenir des adresses e-mail

Faites un clic droit sur le domaine et tapez email, vous verrez plusieurs options payantes et gratuites. Nous en utiliserons une gratuite, à savoir « Adresses e-mail dans les serveurs de clés PGP ».

Et nous avons obtenu un tas d’adresses e-mail.

Nous pouvons obtenir plus d’adresses e-mail à partir de pastebin, une application Web populaire pour stocker et partager du texte.

Sélectionnez toutes les adresses e-mail et cliquez dessus avec le bouton droit de la souris, saisissez coller où vous verrez une option « Obtenir toutes les pâtes contenant l’adresse e-mail », sélectionnez cette option.

En parcourant l’URL, vous serez redirigé vers une page Pastebin où vous pourrez trouver les adresses e-mail du domaine souhaité, il suffit de le rechercher.

Nous avons localisé une adresse e-mail de microsoft.com, copiez-la à partir d’ici et collez-la sur le graphique Maltego.

De cette façon, vous pouvez collecter autant d’adresses e-mail que possible et obtenir le jeu de données souhaité à cibler.

Recherche des comptes violés

Après avoir obtenu le jeu de données maintenant, vous pourrez rechercher les adresses e-mail violées. Sélectionnez toutes les adresses dans la liste des entités et cliquez dessus avec le bouton droit de la souris, tapez « violation » où vous obtiendrez une option « Obtenir toutes les violations d’une adresse e-mail », sélectionnez cette option.

Il faudra un certain temps pour exécuter la transformation. Nous verrons que cette transformation se termine, différents résultats apparaissent.

[email protected] a été violé dans une violation de la base de données Dailymotion ainsi que des violations de la base de données sharethis.com, myfitnesspal.com.

Cliquez avec le bouton droit sur l’une des violations que vous souhaitez examiner, c’est-à-dire dailymotion.com.

Tapez «violation» et sélectionnez une option «Enrichir le domaine violé».

Cela montre que l’utilisateur s’est inscrit avec son compte d’entreprise sur Dailymotion et perd donc son adresse e-mail, ses mots de passe et ses noms d’utilisateur, comme indiqué ci-dessous.

En outre, il comprend une brève description de ce qui s’est produit avec la violation de la base de données.

De plus, nous pouvons voir les adresses e-mail qui n’ont pas été violées.

Cette transformation montre que quelles données ont été perdues par des individus. Extraire les informations d’identification réelles peut être rare, mais il peut être possible que nous trouvions des mots de passe violés s’ils sont présents dans les vidages Pastebin sous forme de texte brut.

Une fois que vous avez ciblé l’e-mail, il est beaucoup plus facile de trouver les vidages Pastebin liés à cet e-mail avec l’aide de Maltego.

De plus, vous pouvez même cracker les mots de passe hachés avec le forçage brutal, et si vous crackez ce mot de passe dans un texte en clair avec succès, vous pouvez même l’utiliser sur d’autres plateformes si la personne a utilisé le même mot de passe.

En outre, vous pouvez deviner à partir d’un ancien mot de passe comment le propriétaire du compte a construit ses nouveaux mots de passe.

Conclusion

Toutes ces informations extraites d’un seul outil de reconnaissance, vous obtenez une information, c’est-à-dire un ensemble de données des adresses e-mail de l’employé, public à tout le monde, et avec ces informations, vous pouvez enquêter sur quand et sur quoi exactement les données ont violé adresses e-mail officielles.

[ad_2]

Related Articles

Windows Login Unlocker v1.5 [32-64 bits]

Les mensonges des fournisseurs de services VPN

About The Author

dunouveautechboss