L’intelligence open source ou OSINT est une technique puissante, et elle peut donner beaucoup d’informations précieuses, si elle est implémentée correctement avec la bonne stratégie et les bons outils. Dans cet article, je vais vous montrer comment un pirate peut obtenir des mots de passe de milliers d’adresses e-mail sans attaquer le serveur Web ou sans utiliser aucune autre technique de piratage; mais, en utilisant simplement la puissance d’OSINT.

Vous pouvez implémenter manuellement toutes les techniques décrites dans cet article; cependant, pour améliorer le fonctionnement et maximiser le résultat, nous utiliserons Maltego avec un service Web appelé Have I been Pwned?

Les pirates Blackhat publient et publient généralement des données après avoir piraté un serveur Web; par exemple, ils ont vidé les comptes piratés de Linkedin et d’autres. Récupérons intelligemment toutes ces informations précieuses. Outils utilisés dans cet article:

- theHarvester

- Maltego

- Ai-je été mis en gage

J’ai discuté de la configuration de Maltego avec Have I was Pawned avant; alors, sautons juste cette partie.

Étape 1: obtenir des adresses e-mail à l’aide de l’outil de collecte d’e-mails, theHarvester

Pour commencer, recherchons l’adresse e-mail de Google à l’aide de l’outil Harvester.

# theHarvester -d hotmail.com -b google

Vous pouvez utiliser le domaine de n’importe quelle organisation ou toute autre cible spécifique, si vous en avez. Une recherche de base nous a donné beaucoup d’informations (54 adresses e-mail) pour commencer. Copions-en quelques-uns dans le fichier CSV et importons-les dans Maltego pour une analyse plus approfondie. La raison de la copie de quelques-uns est la facilité de maintenance de l’opération car, dans le Maltego, vous verrez une connexion massive de seulement quelques adresses e-mail.

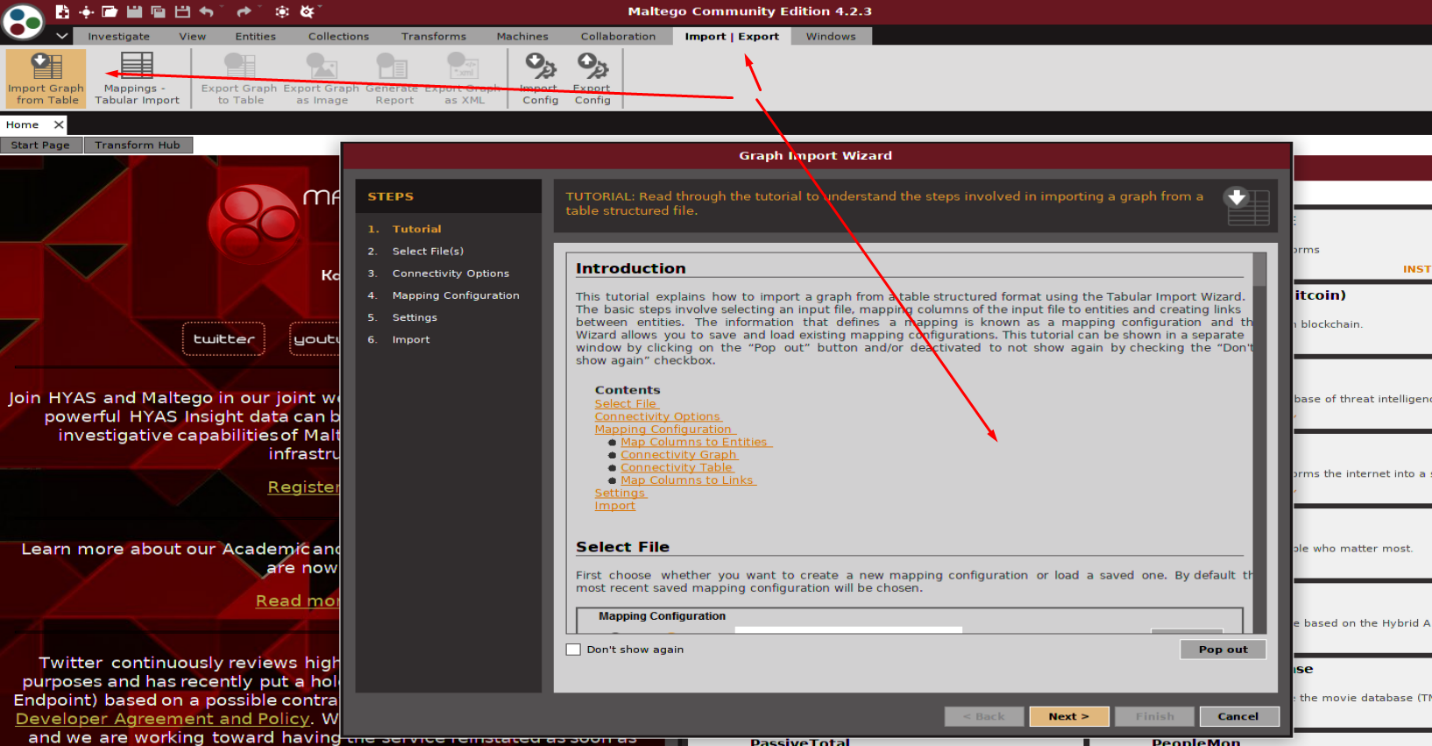

Étape 2: importation des données dans Maltego pour une analyse plus approfondie

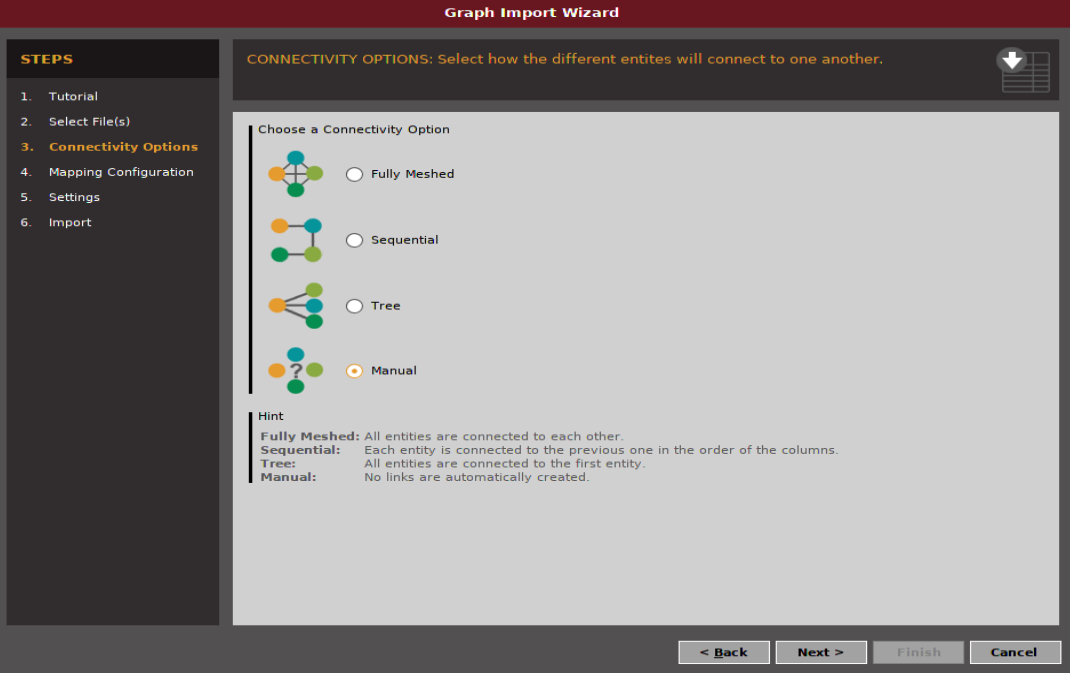

Je sélectionne l’option manuelle, donc pas de connexion précédente.

Étape 3: recherchez les violations où les adresses e-mail cibles sont apparues

Étape 3: recherchez les violations où les adresses e-mail cibles sont apparues

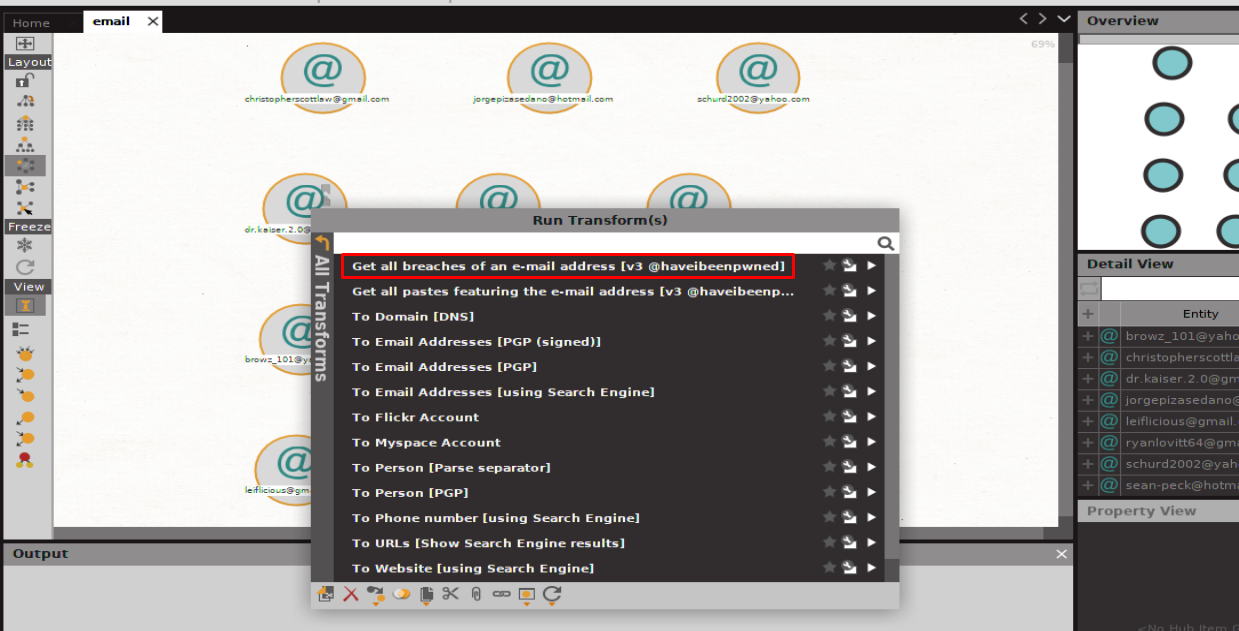

Sélectionnez toutes les adresses e-mail, car je n’en ai importé que 11, et exécutez la transformation Have I been Pawned pour vérifier si les adresses e-mail cibles ont été piratées avant ou non. Si ce n’est pas la partie d’une violation, alors laissez-la tomber; ça ne sert à rien.

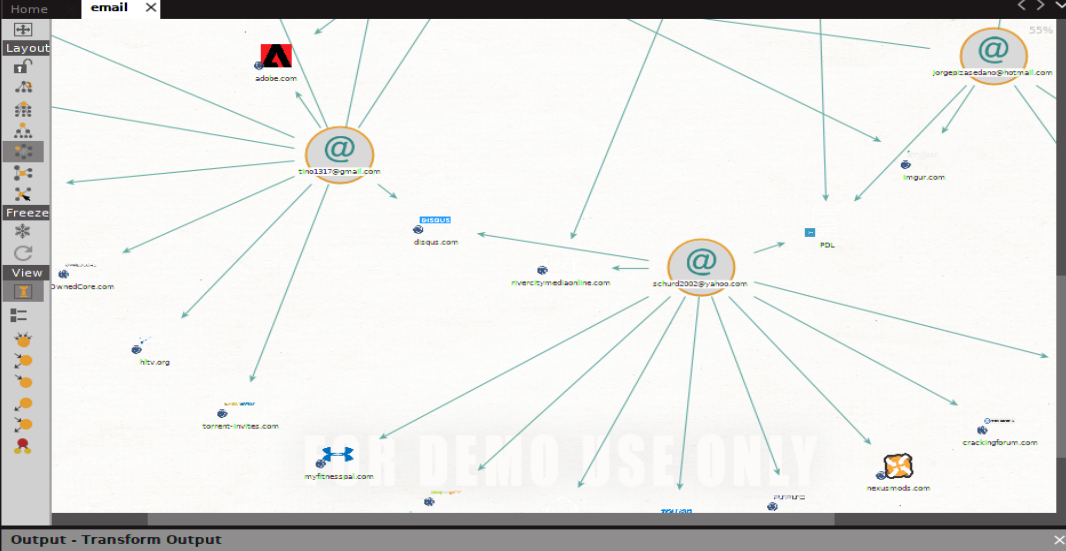

Là, nous pouvons voir tant d’adresses e-mail apparues dans de nombreuses violations. J’ai laissé tomber quelques-unes, deux adresses e-mail sur 11 car elles n’apparaissent dans aucune infraction. N’oubliez pas que nous collectons simplement des informations, sans pirater ou attaquer directement un serveur; donc, si un e-mail n’a pas été piraté auparavant, il ne sera pas bénéfique pour nous.

Étape 4: trouver les mots de passe en texte brut des adresses électroniques piratées

Étape 4: trouver les mots de passe en texte brut des adresses électroniques piratées

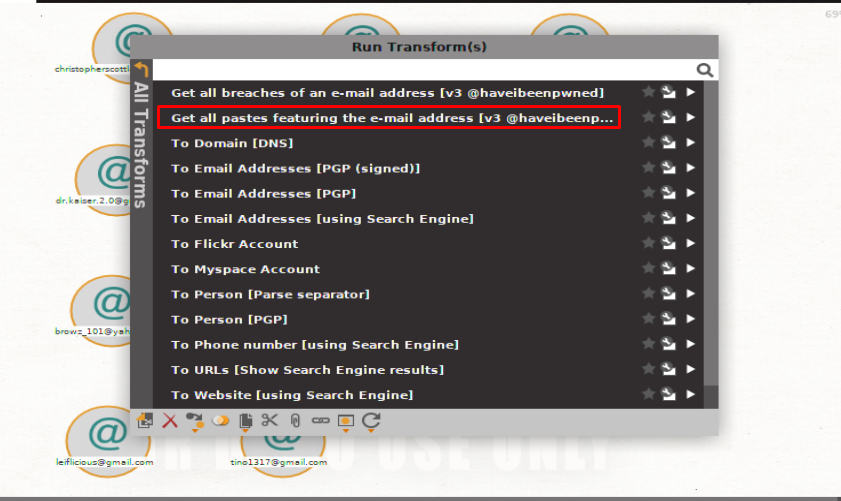

La pratique la plus courante dans l’industrie est de coller ou de vider les détails des adresses e-mail piratées dans Pastebin; c’est un site Web où vous pouvez stocker du texte pendant un certain temps. Cette fois, exécutons la deuxième transformation:

Chaque adresse e-mail apparaît dans de nombreux textes Pastebin.

Chaque adresse e-mail apparaît dans de nombreux textes Pastebin.

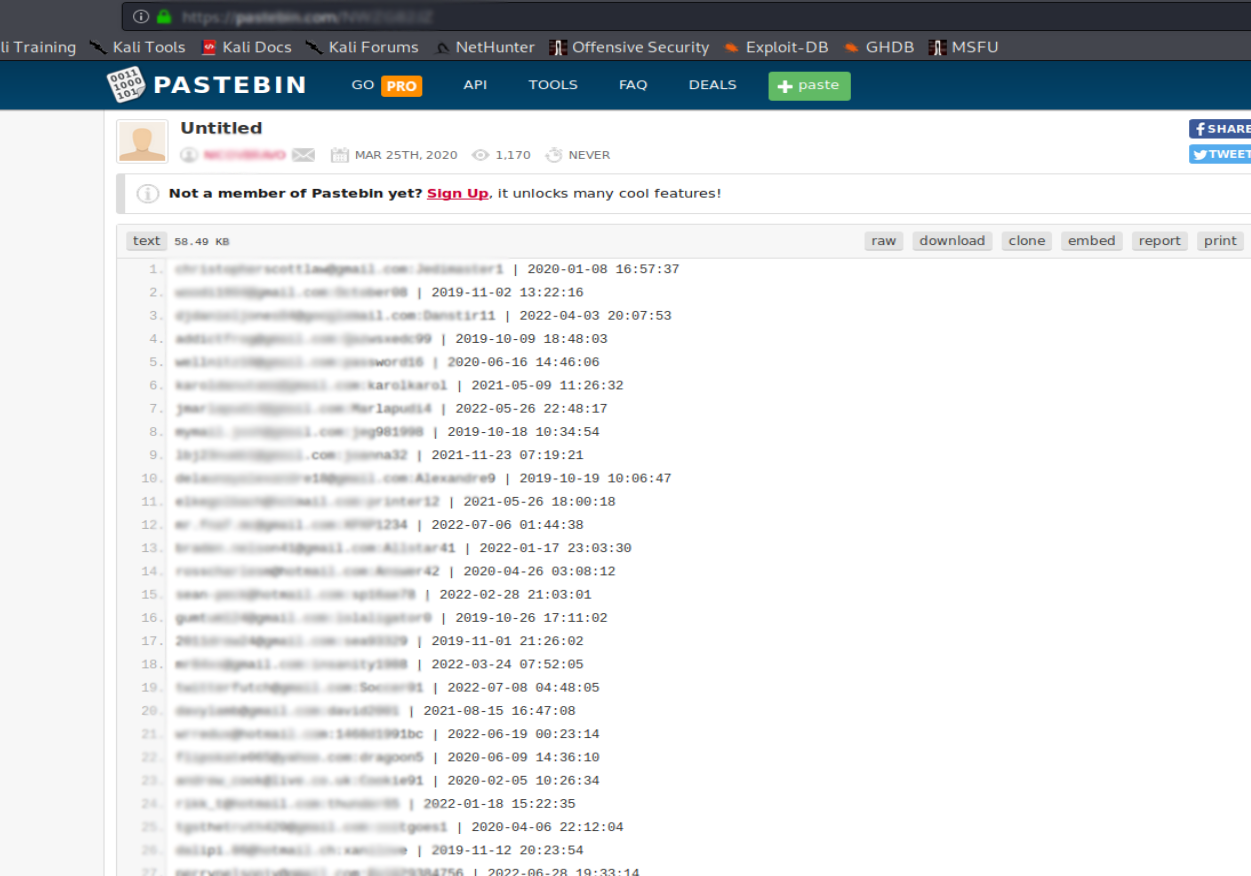

Ouvrez n’importe quelle URL Pastebin et analysez les données.

Ouvrez n’importe quelle URL Pastebin et analysez les données.

Wahoo, des données très récentes avec le mot de passe en texte brut, le compte de messagerie et la date d’expiration d’un abonnement particulier, les gars du blackhat utilisent ces informations pour demander une rançon. Un homme ordinaire ne sait pas que quelqu’un a publié ses informations confidentielles en ligne.

Wahoo, des données très récentes avec le mot de passe en texte brut, le compte de messagerie et la date d’expiration d’un abonnement particulier, les gars du blackhat utilisent ces informations pour demander une rançon. Un homme ordinaire ne sait pas que quelqu’un a publié ses informations confidentielles en ligne.

Étape 5: Essayez de le signaler à l’autorité

En tant que professionnel de la cybersécurité responsable, vous devez informer l’autorité ou au moins vous assurer que le site Web ou le service piraté doit notifier la modification du mot de passe à tous ses membres.

Notes de fin

Comme vous pouvez le voir, la puissance de la collecte de renseignements open source, et nous avons commencé avec juste un e-mail aléatoire acquis à partir de la recherche Google. Imaginez qu’une personne malveillante avec une intention malveillante puisse enquêter sur n’importe quelle cible spécifique, disons une organisation pour vérifier les détails des employés et les mots de passe possibles. Et une fois que la personne malveillante a obtenu le mot de passe, il peut creuser davantage dans les informations confidentielles de l’organisation, ou il peut envoyer son malware et sa porte dérobée pour pirater toute l’organisation. Nous avons couvert une histoire similaire; vous devriez le sortir.

Comment trouver le mot de passe des adresses e-mail piratées à l’aide d’OSINT

[ad_1]

L’intelligence open source ou OSINT est une technique puissante, et elle peut donner beaucoup d’informations précieuses, si elle est implémentée correctement avec la bonne stratégie et les bons outils. Dans cet article, je vais vous montrer comment un pirate peut obtenir des mots de passe de milliers d’adresses e-mail sans attaquer le serveur Web ou sans utiliser aucune autre technique de piratage; mais, en utilisant simplement la puissance d’OSINT.

Vous pouvez implémenter manuellement toutes les techniques décrites dans cet article; cependant, pour améliorer le fonctionnement et maximiser le résultat, nous utiliserons Maltego avec un service Web appelé Have I been Pwned?

Les pirates Blackhat publient et publient généralement des données après avoir piraté un serveur Web; par exemple, ils ont vidé les comptes piratés de Linkedin et d’autres. Récupérons intelligemment toutes ces informations précieuses. Outils utilisés dans cet article:

J’ai discuté de la configuration de Maltego avec Have I was Pawned avant; alors, sautons juste cette partie.

Étape 1: obtenir des adresses e-mail à l’aide de l’outil de collecte d’e-mails, theHarvester

Pour commencer, recherchons l’adresse e-mail de Google à l’aide de l’outil Harvester.

# theHarvester -d hotmail.com -b google

Vous pouvez utiliser le domaine de n’importe quelle organisation ou toute autre cible spécifique, si vous en avez. Une recherche de base nous a donné beaucoup d’informations (54 adresses e-mail) pour commencer. Copions-en quelques-uns dans le fichier CSV et importons-les dans Maltego pour une analyse plus approfondie. La raison de la copie de quelques-uns est la facilité de maintenance de l’opération car, dans le Maltego, vous verrez une connexion massive de seulement quelques adresses e-mail.

Étape 2: importation des données dans Maltego pour une analyse plus approfondie

Je sélectionne l’option manuelle, donc pas de connexion précédente.

Sélectionnez toutes les adresses e-mail, car je n’en ai importé que 11, et exécutez la transformation Have I been Pawned pour vérifier si les adresses e-mail cibles ont été piratées avant ou non. Si ce n’est pas la partie d’une violation, alors laissez-la tomber; ça ne sert à rien.

Là, nous pouvons voir tant d’adresses e-mail apparues dans de nombreuses violations. J’ai laissé tomber quelques-unes, deux adresses e-mail sur 11 car elles n’apparaissent dans aucune infraction. N’oubliez pas que nous collectons simplement des informations, sans pirater ou attaquer directement un serveur; donc, si un e-mail n’a pas été piraté auparavant, il ne sera pas bénéfique pour nous.

La pratique la plus courante dans l’industrie est de coller ou de vider les détails des adresses e-mail piratées dans Pastebin; c’est un site Web où vous pouvez stocker du texte pendant un certain temps. Cette fois, exécutons la deuxième transformation:

Étape 5: Essayez de le signaler à l’autorité

En tant que professionnel de la cybersécurité responsable, vous devez informer l’autorité ou au moins vous assurer que le site Web ou le service piraté doit notifier la modification du mot de passe à tous ses membres.

Notes de fin

Comme vous pouvez le voir, la puissance de la collecte de renseignements open source, et nous avons commencé avec juste un e-mail aléatoire acquis à partir de la recherche Google. Imaginez qu’une personne malveillante avec une intention malveillante puisse enquêter sur n’importe quelle cible spécifique, disons une organisation pour vérifier les détails des employés et les mots de passe possibles. Et une fois que la personne malveillante a obtenu le mot de passe, il peut creuser davantage dans les informations confidentielles de l’organisation, ou il peut envoyer son malware et sa porte dérobée pour pirater toute l’organisation. Nous avons couvert une histoire similaire; vous devriez le sortir.

[ad_2]

Related Articles

Télécharger Windows 10 Édition Gamer Evolution (x64)

Avast Premier et Internet Security 2019 avec clés de licence

About The Author

dunouveautechboss