[ad_1]

Qu’est-ce que le proxy d’application Azure?

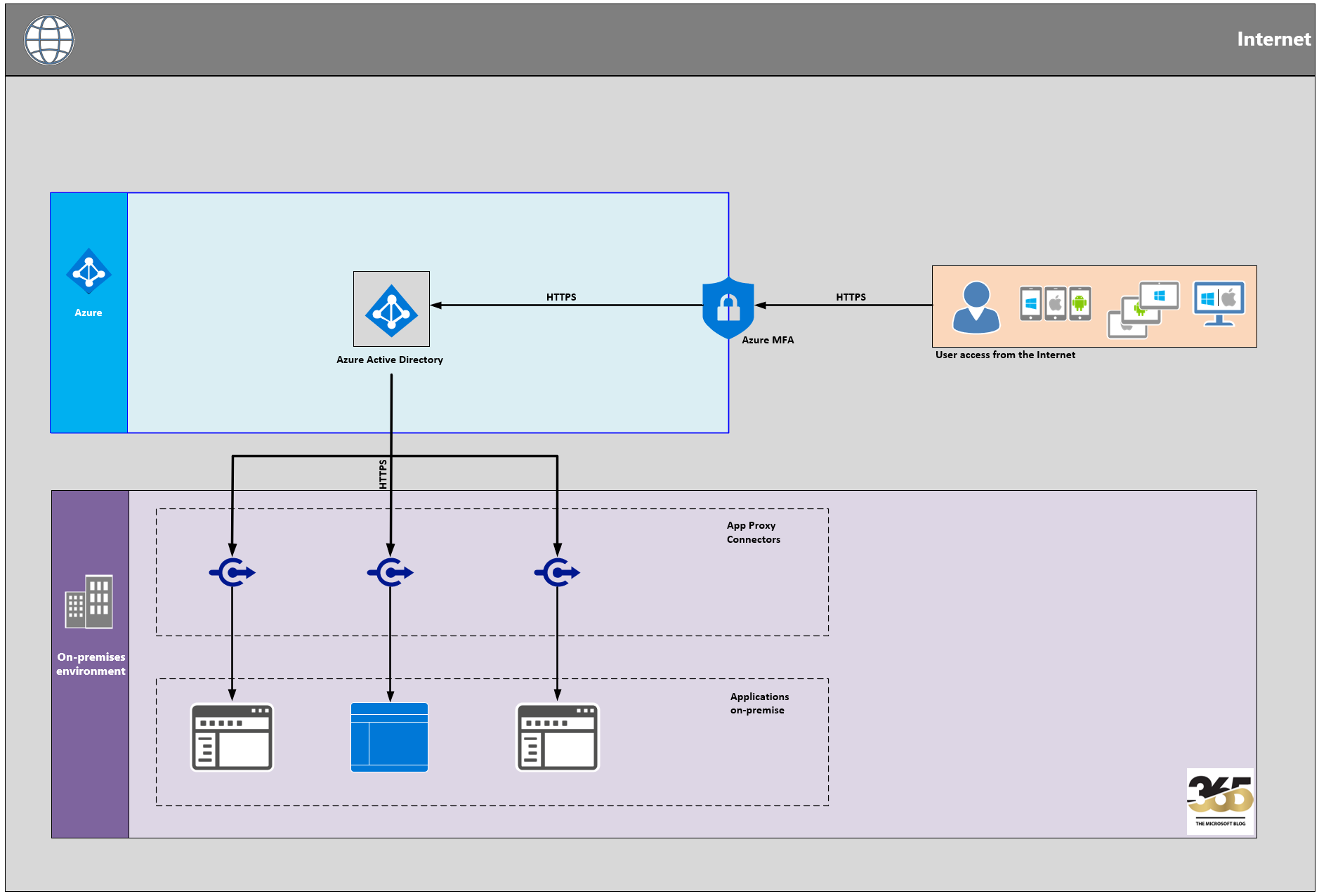

Le proxy d’application Azure AD est une fonctionnalité d’Azure AD Premium et d’Azure AD Basic. Il permet la publication d’une application Web interne pour fournir un accès Internet aux utilisateurs autorisés dans le domaine de l’entreprise.

Le proxy d’application Azure AD peut être utilisé à la place des serveurs proxy d’application Web internes pour fournir aux utilisateurs internes autorisés un accès aux applications Web internes depuis l’extérieur de la sécurité du réseau d’entreprise.

En règle générale, votre organisation disposera de sites SharePoint déployés en interne, d’Outlook Web Access, de Citrix Director (pour ces clients Citrix) et de nombreuses autres applications Web métiers. À l’aide du proxy d’application (une fonctionnalité d’Azure AD), vous intégrez ces applications à Azure AD et les applications peuvent être consommées en externe de manière sécurisée.

Souvent, lorsque vous devez présenter de telles applications sur Internet, vous devez dépendre de solutions de type VPN pour la sécurité, de procurations, d’extensions DMZ de vos applications, ou bien modifier différents pare-feu pour accepter le trafic direct vers vos ressources internes. À l’aide du proxy d’application, un connecteur proxy est installé sur un serveur de votre réseau interne, qui agit comme courtier (proxy inverse) pour vous donner accès à cette application. Pas besoin de gérer les VPN ou les règles de pare-feu, autorisez simplement les ports 80 et 443 du connecteur à Internet.

Pourquoi devrais-je utiliser le proxy d’application Azure?

Il existe de nombreux avantages, c’est pourquoi nous devrions utiliser le proxy d’application Azure, voici une courte liste de certains d’entre eux (cette liste n’est pas définitive).

Une connexion sortante et aucune connexion entrante

Vous n’avez pas besoin d’avoir une publication HTTPS entrante dans votre pare-feu vers un serveur Web interne. Le connecteur interne ouvre une connexion sortante.

Aucune adresse IP publique

Personnellement, pour moi, l’un des deux points les plus importants, si une entreprise n’a que peu ou plus d’adresses IP publiques gratuites ou que son adresse IP change de temps en temps, cela n’a aucune influence sur les publications avec le proxy d’application Azure.

Pas de certificat public

Mon deuxième point fort personnel est qu’il n’a pas nécessairement besoin de son propre certificat public. Microsoft fournit cela et il peut être utilisé aussi souvent que vous le souhaitez. Dans ce cas, cependant, le domaine est spécifié dans le lien d’adresse. Si vous ne le souhaitez pas, vous pouvez bien sûr également utiliser vos propres certificats publics.

Ceux-ci peuvent être utilisés relativement facilement.

PreAuth, accès conditionnel, MFA

Vous pouvez également sélectionner «Passthough» mais la pré-qualification des utilisateurs est une excellente protection contre les attaques sur les comptes, car Azure peut déjà repousser ces connexions

Protection DDoS

Étant donné que votre propre serveur Web est toujours caché derrière les services Azure, vous disposez d’une très bonne protection DDoS. Ici aussi, vous devez considérer que Microsoft a une énorme infrastructure en face de celle-ci et que cela serait normalement rarement ou jamais construit par les entreprises.

OAUTH

Si un utilisateur s’est déjà authentifié sur le proxy AzureAD Ap (de préférence avec MFA), vous souhaiterez peut-être éviter une deuxième connexion au back-end réel. Ceci est possible via les jetons OAUTH. Le proxy de l’application Azure AD «connaît» l’utilisateur et votre application principale est également connue dans Azure AD. Ensuite, vous pouvez également envoyer à l’utilisateur un jeton approprié qu’il transmet au service backend. De plus en plus d’applications prennent en charge cette connexion.

Accès invité

La pré-authentification n’est pas limitée à son propre locataire. Vous pouvez également authentifier les utilisateurs d’autres locataires via le proxy d’application Azure AD. Selon l’application, cette option ouvre l’horizon d’une tranche droite.

Coût / Licence

Pour utiliser Azure Application Proxy et tous ses avantages, l’une des licences suivantes est requise:

Azure AD Premium P1 ou P2.

Azure AD Premium P1 est actuellement également inclus dans le plan Microsoft suivant:

Mobilité et sécurité d’entreprise E3

La version Azure AD Premium P2 est offerte dans le plan Microsoft suivant

Azure Mobility & Security E5

L’aperçu complet des fonctionnalités peut être trouvé ici:

https://azure.microsoft.com/en-us/pricing/details/active-directory/

Configuration du proxy d’application Azure

Ajouter une application

Accéder à l’application

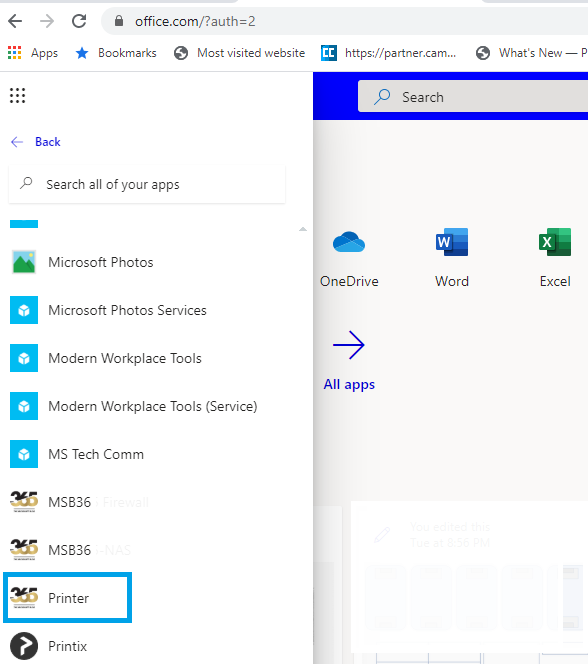

Il y a deux façons, comment nous pouvons maintenant accéder à l’application configurée:

| La première façon est, si nous allons sur le portail Office 365 en utilisant le chemin https://portal.office.com

Ici on clique sur le |

|

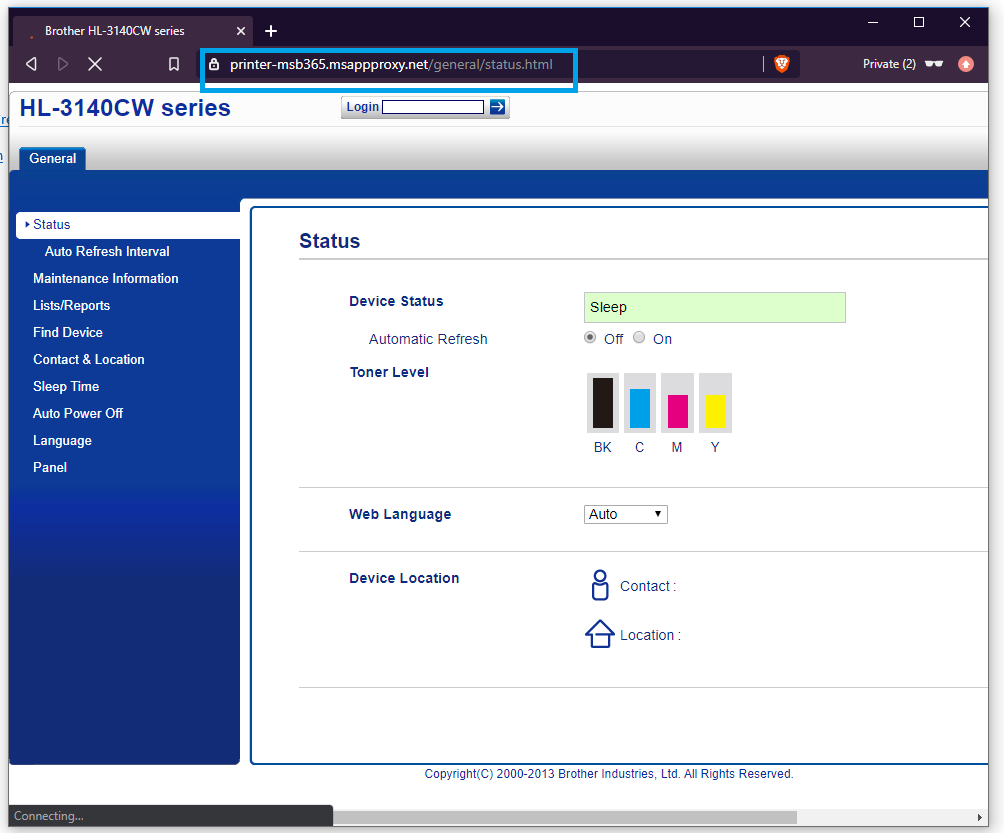

| La deuxième façon est que si nous connaissons le lien public, nous le frappons simplement dans un navigateur Web. |  |

Photo de Piotr Hamryszczak sur Unsplash

[ad_2]