[ad_1]

Prolog

À ce stade, je suis heureux de présenter la troisième partie de ma série «Simulation d’attaque par hameçonnage».

Dans cet article, nous nous concentrerons sur Attaques par mot de passe (dictionnaire) de force brute.

Un dictionnaire d’attaque par force brute est une méthode automatisée, par essais et erreurs, de génération de plusieurs mots de passe à partir d’un fichier de dictionnaire par rapport au mot de passe d’un utilisateur.

Identiques aux attaques de Spear Phishing, qu’il s’agisse de la récolte des informations d’identification ou de l’attachement, les préquelles sont les mêmes.

Le plan ATP 2 est obligatoire! Le plan ATP 2 est inclus dans:

- Office 365 E5.

- Office 365 A5

- Microsoft 365 E5

Si votre organisation ne gère aucun de ces plans, ils peuvent être achetés en tant que module complémentaire pour certains abonnements.

Pour en savoir plus, voir Disponibilité des fonctionnalités sur les plans ATP.

Arbre d’attaque – Attaque par mot de passe

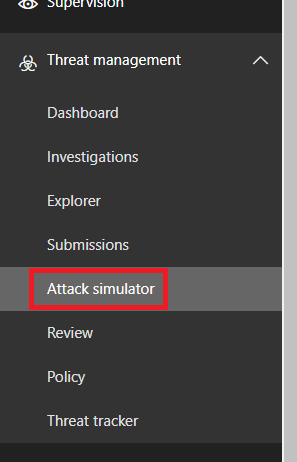

Afin que nous puissions commencer à planifier une attaque simulée, nous devons aller à notre Centre de sécurité et de conformité d’abord, puis nous parcourons plus loin Menace la gestion > Simulateur d’attaque.

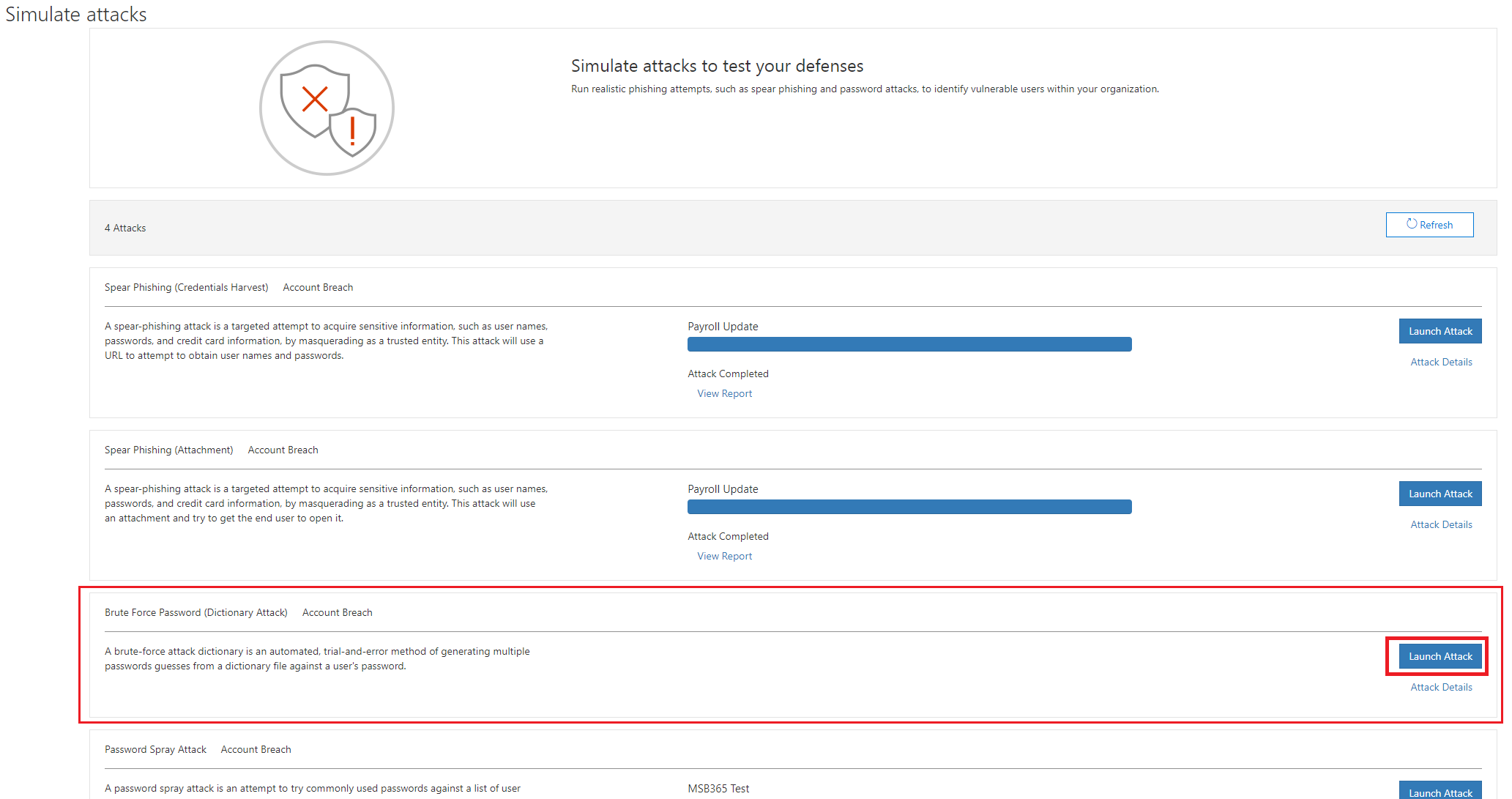

Dans notre premier cas, nous sélectionnons le Mot de passe Brute Force (Dictionnaire UNEttack) option et cliquez Lancer l’attaque.

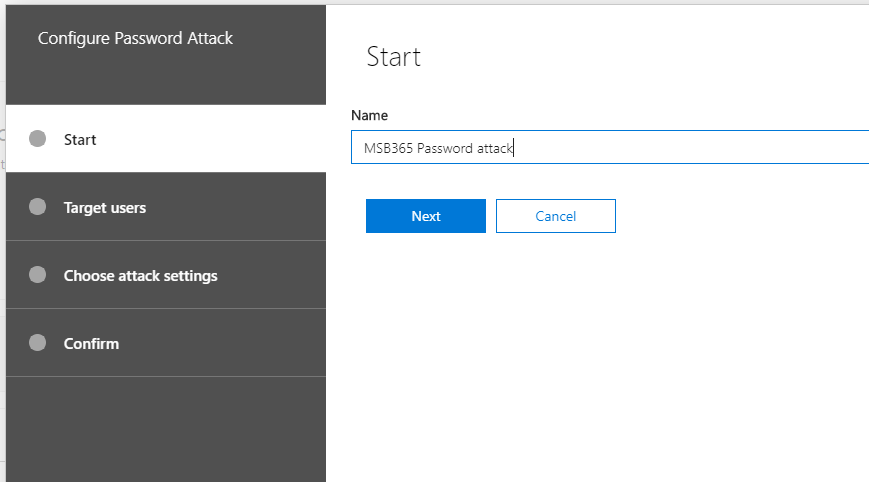

Maintenant, l’assistant de configuration est lancé. Tout d’abord, nous devons donner à notre simulation un nom de campagne. Si cela est défini, continuez avec Prochain.

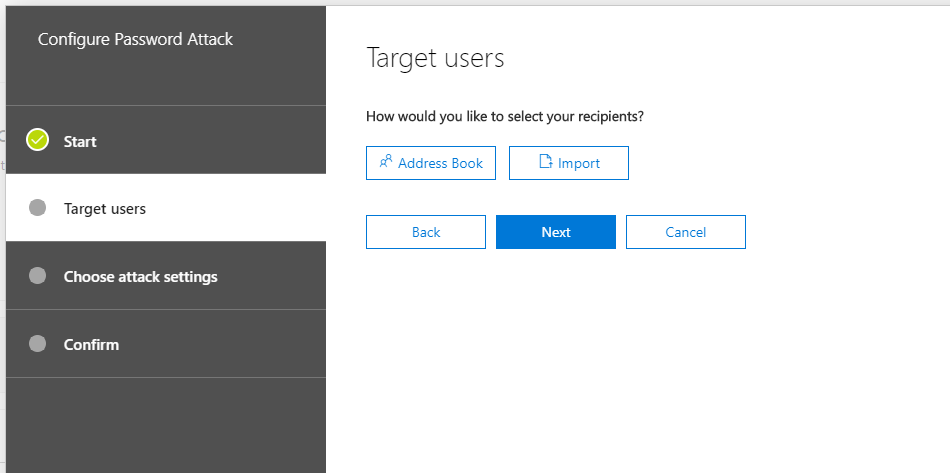

À l’étape suivante, les utilisateurs cibles sont définis. Une seule attaque peut être exécutée contre toute l’organisation ou uniquement contre des utilisateurs individuels.

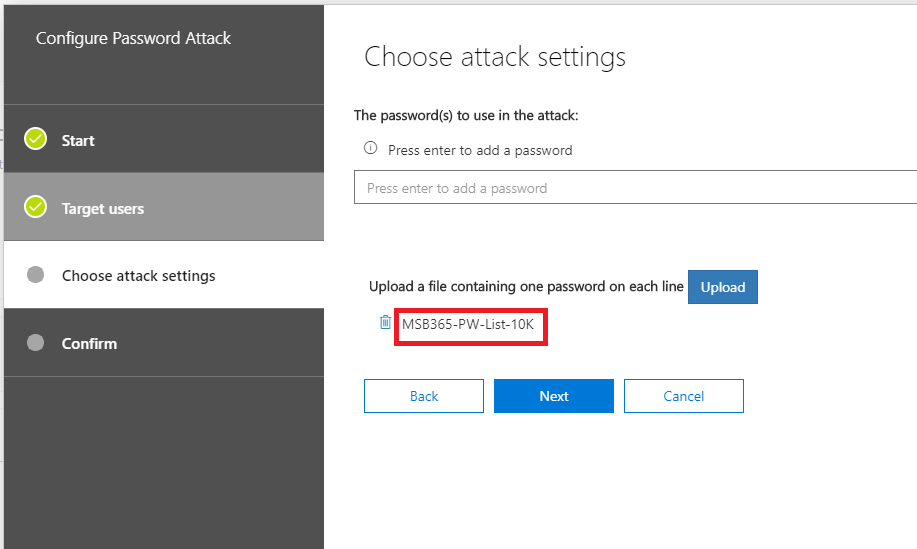

Nous devons maintenant définir les mots de passe que nous voulons utiliser pour notre test. Cela peut se faire de deux manières:

Manuel en ajoutant des mots de passe pour tester ou par un fichier.

Si vous le souhaitez, j’ai préparé un fichier TXT avec les 10 000 mots de passe actuellement les plus connus et les plus utilisés.

Ce fichier que vous pouvez télécharger ci-dessous

Télécharger maintenant

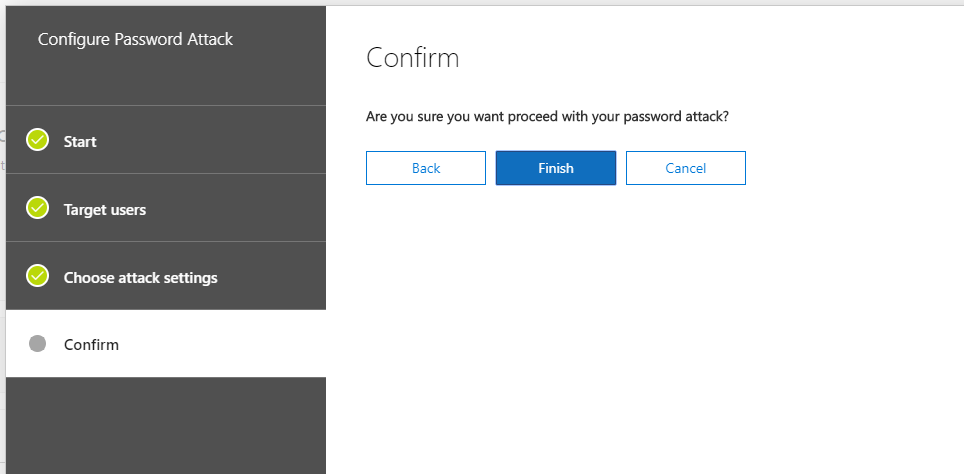

La configuration de l’attaque simulée est maintenant terminée. Cliquez sur Terminer pour le démarrer.

La simulation d’attaque

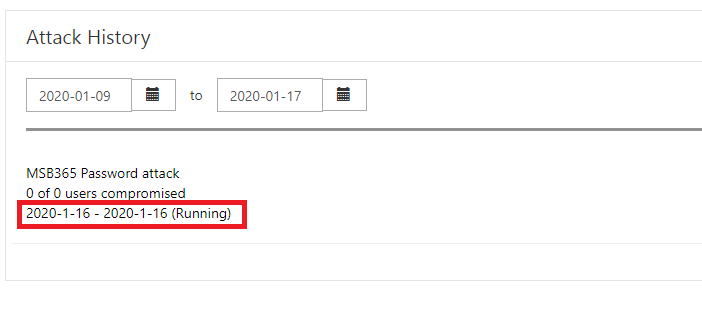

Pour vérifier l’attaque, nous devons accéder aux détails de l’attaque.

Ici, nous pouvons voir l’état actuel de la simulation

Remarque: Cela peut prendre un certain temps.

Mis à part les simulations précédentes, il n’y a pas de tâches évidentes à faire pour l’utilisateur. Ce test fonctionne automatiquement et donnera un résultat à la fin.

Rapports

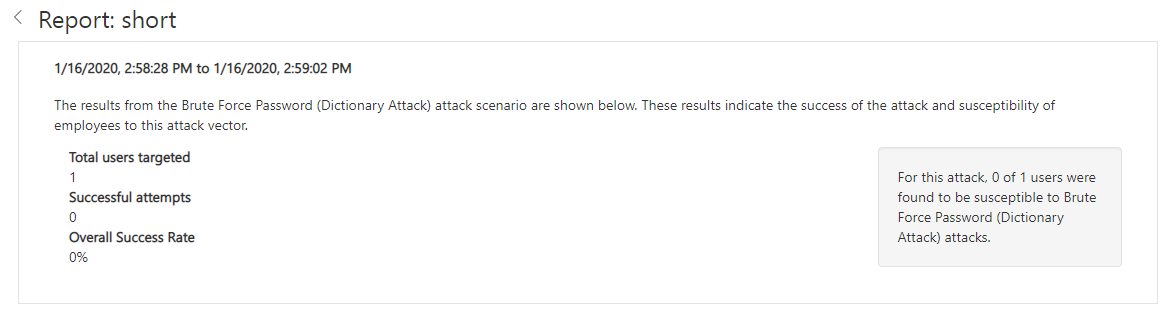

Après avoir terminé la simulation, nous voyons le rapport suivant:

Conclusion

Comme nous l’avons vu dans cette attaque, cette attaque est différente des attaques de phishing classiques dont j’ai parlé plus tôt. Dans cette simulation, vous n’avez pas à attendre qu’un utilisateur interagisse, vous pouvez simplement utiliser une liste de mots de passe prédéfinis et attendre le résultat.

Gardez à l’esprit que plus la liste de mots de passe et la liste d’utilisateurs sont longues, plus l’attaque durera.

[ad_2]