[ad_1]

Cet article se concentre principalement sur la façon de découvrir l’empreinte numérique d’une personne et de collecter des données personnelles en utilisant l’intelligence open-source (OSINT). Ainsi, dans sa manière la plus simple, OSINT est décrit comme un processus par lequel nous collectons des informations à partir de sources accessibles au public. Ces sources ne sont pas limitées aux recherches en ligne ou à Google, mais aux journaux, à la télévision, aux blogs, aux tweets, aux médias sociaux, aux images, aux podcasts ou aux vidéos tant qu’elles sont publiques, gratuites et légales.

La portée d’OSINT ne se limite pas au domaine de la cybersécurité. Mais le renseignement d’entreprise, militaire, les ventes, le marketing et la gestion des produits utilisent tous des techniques OSINT pour être plus productifs tout en fournissant leurs services au public.

Les étapes pour effectuer OSINT

Vous vous demandez maintenant comment une personne peut utiliser cette technique pour obtenir les avantages des données accessibles au public. Eh bien, ce n’est pas une science sorcière d’apprendre comment vous pouvez effectuer OSINT, juste quelques points essentiels dont vous devez vous souvenir avant de lancer une recherche:

- Au début, vous devez commencer par les informations que vous connaissez, c’est-à-dire l’e-mail, le nom d’utilisateur, etc.

- Ensuite, vous définirez vos besoins, c’est-à-dire ce que vous souhaitez obtenir

- Maintenant, commencez à collecter les données en utilisant les outils OSINT (dont nous discuterons plus tard)

- Après avoir collecté les données, commencez à les analyser

- Pivotez au besoin en utilisant les nouvelles données recueillies

- Validez vos hypothèses

- Enfin, générez le rapport

Sur la base de ces étapes, discutons des informations que nous pouvons collecter concernant les composants connus (par exemple, nom d’utilisateur, adresses e-mail, numéros de téléphone, etc.) et quelles sont les ressources disponibles sur Internet pour atteindre cet objectif.

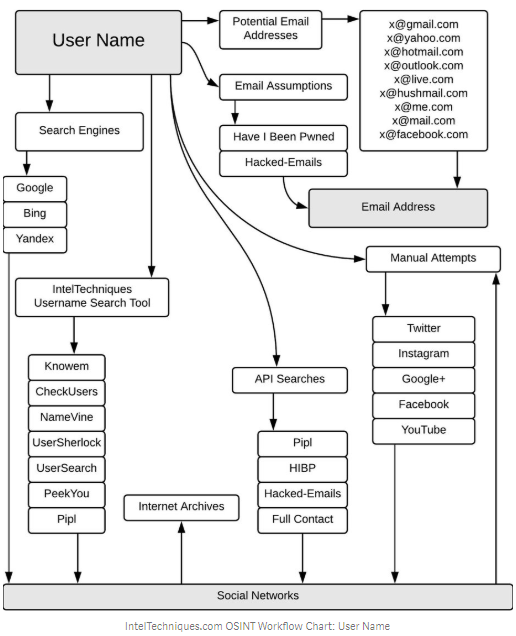

Recherche de nom d’utilisateur – OSINT

Supposons que j’ai un nom d’utilisateur cible sur lequel je dois collecter autant d’informations que possible à partir des sources accessibles au public. L’organigramme ci-dessous montre qu’à partir d’un seul nom d’utilisateur, comment allez-vous accéder aux données liées à ce nom d’utilisateur.

À partir d’un nom d’utilisateur de la cible, vous pouvez accéder à son adresse e-mail, car de nombreux noms d’utilisateurs dérivent des adresses e-mail. Si ce n’est pas le cas, vous pouvez supposer une adresse et la rechercher sur Have I been pwned, un site Web vous permet de rechercher parmi plusieurs violations de données pour voir si votre adresse e-mail a été compromise. Si vous l’avez bien compris, il réside sûrement dans la base de données Have I pwned, car il est possible que le compte de messagerie de votre cible soit compromis dans un certain temps.

La simple saisie du nom d’utilisateur sur les moteurs de recherche recueille également des millions d’informations et vous pouvez accéder à son compte de réseau social.

Il existe également des outils de recherche de nom d’utilisateur à partir desquels vous pouvez facilement accéder à son compte de réseau social. Les plateformes de médias sociaux vous permettent également de connaître des informations personnelles comme le vrai nom, l’adresse du domicile, l’âge, le sexe, les loisirs, les enregistrements, etc. Cela signifie que l’accès au compte de médias sociaux est le dernier indicateur, qui révèle de nombreuses informations personnelles.

Vous pouvez également essayer des tentatives manuelles sur les plateformes de médias sociaux pour obtenir l’adresse e-mail du nom d’utilisateur et d’autres informations personnellement identifiables. Outre les services en ligne, vous pouvez utiliser un projet Github WhatsMyName, un référentiel qui contient les données unifiées requises pour effectuer l’énumération des utilisateurs sur divers sites Web. Une chose que vous devez garder à l’esprit que lorsque vous effectuez une recherche sur plusieurs sites, vous pouvez obtenir des faux positifs car quelqu’un d’autre peut utiliser le même nom d’utilisateur, soyez prêt pour cela.

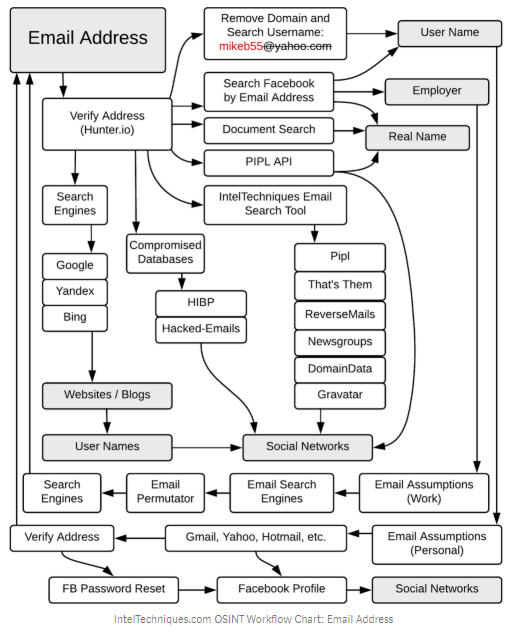

Comment effectuer OSINT sur une adresse e-mail

Disons que j’ai une adresse e-mail de ma cible; L’organigramme ci-dessous montre comment je peux utiliser cette seule information pour révéler les données personnelles qui s’y rapportent.

La première chose à faire est de vérifier votre adresse e-mail. À cet effet, il existe des outils en ligne disponibles qui sont décrits ci-dessous:

- chasseur

vous permet de trouver des adresses e-mail en quelques secondes. Il vous suffit de taper un nom de domaine pour lancer la recherche. La recherche de domaine répertorie toutes les personnes travaillant dans une entreprise avec leurs noms et adresses e-mail trouvés sur le Web.

- Preuve

Proofy est un puissant outil de validation des e-mails qui permet une validation des e-mails en masse avec une précision de plus de 96%. En utilisant cet outil, vous pouvez vérifier les e-mails en volume, avec déduplication des e-mails, vérificateur de syntaxe, vérificateur d’enregistrements MX et autres validations.

- Permutateur de messagerie

Cet outil générera des tonnes d’adresses e-mail valides lorsque vous entrez le nom et le domaine d’une personne que vous recherchez.

- Extension de navigateur OSINT

Les extensions de navigateur contiennent de nombreux liens utiles, notamment des liens pour la recherche et la vérification des e-mails. Ils sont compatibles avec Firefox et Chrome.

Après avoir vérifié l’adresse e-mail, vous pouvez maintenant supprimer son domaine pour obtenir le nom d’utilisateur et accéder à son compte de réseau social. Vous pouvez également rechercher cette adresse e-mail directement sur la plate-forme de médias sociaux, disons Facebook qui répertoriera l’employeur, peut-être un vrai nom ou d’autres informations connexes.

En recherchant cette adresse sur les moteurs de recherche, vous pouvez accéder aux sites Web de blogs d’où vous pouvez obtenir leur nom d’utilisateur ou leur compte de réseau social.

La chose la plus excitante de cet organigramme que nous pouvons voir est de savoir comment vous pouvez assumer l’adresse e-mail personnelle d’une personne par son nom d’utilisateur, vérifier cette adresse et réinitialiser le mot de passe de son compte de réseau social. Cela peut sembler impossible en le lisant, mais la plupart du temps, les comptes de médias sociaux sont piratés par cette technique.

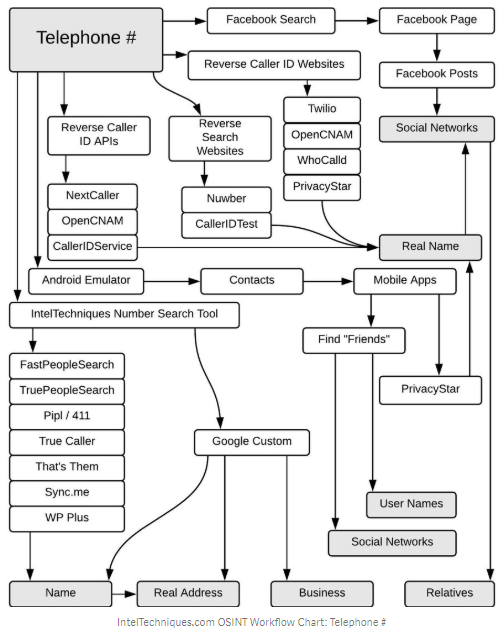

Enquête OSINT à l’aide de numéros de téléphone

Il y a une erreur courante des utilisateurs de comptes de médias sociaux, par exemple Facebook, de lier un numéro de téléphone à leur profil Facebook. Même sur la recherche Facebook, vous pouvez trouver des numéros personnels si la confidentialité est modérée.

Il y a une erreur courante des utilisateurs de comptes de médias sociaux, par exemple Facebook, de lier un numéro de téléphone à leur profil Facebook. Même sur la recherche Facebook, vous pouvez trouver des numéros personnels si la confidentialité est modérée.

En dehors de cela, des bases de données de numéros de téléphone fournies par l’utilisateur comme truecaller.com ou whocalledme.com qui collectent des millions de données en vendant leurs services peuvent être utilisées pour obtenir les résultats.

Il existe un outil très connu PhoneInfoga pour analyser les numéros de téléphone en utilisant uniquement des ressources publiques. Au début, l’objectif principal est de rassembler les informations nécessaires telles que le pays, la région, l’opérateur et le type de ligne sur tous les numéros de téléphone internationaux avec une excellente précision. Après cela, il essaie de trouver le fournisseur VoIP ou de rechercher des empreintes sur les moteurs de recherche pour essayer d’identifier le propriétaire. Il offre une commodité en vérifiant plusieurs numéros à la fois et en effectuant une reconnaissance OSINT en utilisant des API externes, Google Hacking, des annuaires téléphoniques et des moteurs de recherche.

Le tutoriel Phoneinfoga est donné ici.

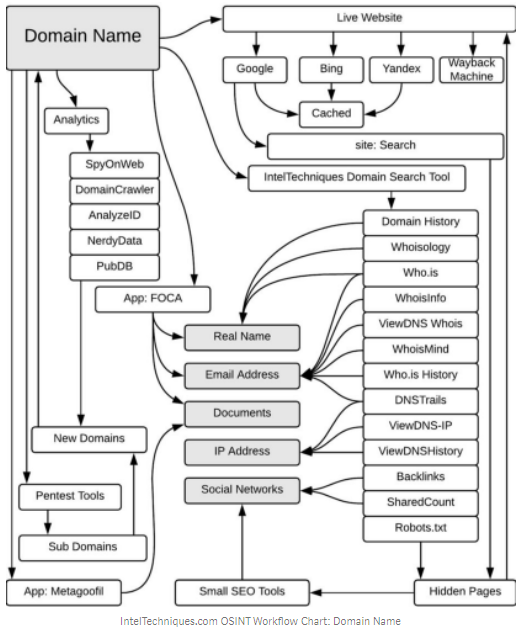

Nom de domaine OSINT

Si vous savez qu’un site Web d’une personne possède que vous étudiez, il révélera rapidement des informations importantes qui s’y rapportent, telles que le système d’exploitation utilisé, la version du logiciel, les coordonnées personnelles, etc. De nombreux utilitaires peuvent effectuer ce travail pour vous:

Qui est

Il donne des informations sur tous les utilisateurs ou cessionnaires enregistrés d’une ressource Internet, c’est-à-dire le nom de domaine, une adresse IP ou un système autonome. Il contient une liste d’enregistrements Internet largement utilisée qui reconnaît à qui appartient un domaine et comment entrer en contact avec eux.

Whois inversé

C’est un outil utile qui vous permettra de rechercher des domaines par le nom, l’adresse, le numéro de téléphone, l’adresse e-mail ou l’adresse physique du titulaire inscrit dans les enregistrements Whois actuels ou anciens. Lorsque vous effectuez un Whois inversé, vous entrez simplement les informations personnelles du déclarant, et tous les domaines avec un enregistrement Whois contenant cette donnée seront retournés.

Les 3 meilleurs outils OSINT

De nombreux outils automatisés sont dédiés à cet effet et faciliteront la tâche pour résoudre des problèmes plus complexes. Si votre requête vise simplement à trouver des informations connexes sur vos données, vous pouvez utiliser les options ci-dessus. Néanmoins, ces recherches manuelles peuvent prendre du temps si vous effectuez une enquête numérique ou si vous collectez des informations pour des tests de pénétration. Pour les enquêtes OSINT complexes, les outils suivants sont pratiques pour obtenir les résultats à la demande.

Maltego

Maltego est un logiciel Open Source Intelligence and forensics développé par Paterva. Cet outil est utilisé pour résoudre des questions plus complexes en prenant une seule information, puis en découvrant des liens vers plus de données s’y rapportant. Enfin, il donne une vue d’ensemble complète en termes de graphiques pour visualiser la sortie.

Il a plusieurs fonctionnalités qui seraient des transformations, qui extraient les informations associées via des extractions API, puis comparent les données collectées qui ont tendance à donner des informations significatives.

TheHarvester

Un outil simple et pratique récupérera les bonnes informations de la cible. Il est utile pour analyser les domaines et collecter des informations telles que les e-mails, les sous-domaines, les hôtes, les noms des employés, les ports ouverts et les bannières de différentes sources publiques telles que les moteurs de recherche, les serveurs de clés PGP et la base de données informatique SHODAN. Il utilise également certaines plateformes courantes comme Yahoo, LinkedIn, Facebook, etc.

Reconnaître

Recon-ng est un outil de reconnaissance en ligne de commande avec une interface similaire à Metasploit. Le lancement de Recon-ng vous permet d’entrer dans un environnement de type shell dans lequel vous pouvez configurer des options, effectuer une reconnaissance et produire des résultats vers différents types de rapports. Cet outil est préchargé avec de nombreux modules qui utilisent des moteurs de recherche en ligne, des plugins et des API qui peuvent aider à recueillir les informations de la cible.

Conclusion

Cet article se concentre principalement sur la façon dont une personne peut collecter des informations en utilisant l’intelligence open source. Même non technique qui n’a aucune connaissance de la cybersécurité, il peut utiliser des sources en ligne et, en quelques clics, collecter de nombreuses données qui sont publiquement publiées sur le web de surface. Vous pouvez également réaliser à quel point il est facile d’obtenir les informations personnelles de chacun, qui flotte dans ce monde numérique. Ces techniques peuvent également être utilisées à des fins malveillantes et peuvent provoquer des dommages, il convient donc de les utiliser avec précaution.

[ad_2]